Понимание 2FA: сравнение SMS, приложений-аутентификаторов и аппаратных ключей

08 сентября 2025

4 мин на чтение

Почему 2FA по‑прежнему важнa — и почему так важно выбрать правильный метод

Двухфакторная аутентификация (2FA) остаeтся одним из самых эффективных способов защиты онлайн-аккаунтов. Однако не все методы 2FA обеспечивают одинаковый уровень защиты. Проверка через SMS широко используется благодаря удобству, но имеет серьeзные уязвимости. Приложения-аутентификаторы в целом более безопасны, но и у них есть свои риски. Среди всех методов защиты аппаратные ключи выделяются как наиболее надёжные — и при этом остаются вполне доступными.

В этой статье мы разберём, как работают различные методы 2FA, их преимущества и недостатки, а также определим, какой из них лучше всего подходит для ваших конкретных задач.

Как работает SMS‑2FA и в чeм еe недостатки

Двухфакторная аутентификация через SMS работает путeм отправки одноразового кода на ваш номер телефона после ввода пароля. Затем вы вводите этот код, чтобы подтвердить свою личность.

Хотя этот метод прост и доступен, SMS никогда не разрабатывались с учетом требований безопасности. Сообщения передаются по нешифрованным каналам, что делает их уязвимыми для перехвата. Ещё хуже то, что SMS‑2FA подвержена атакам с заменой SIM‑карты. Такой вид атаки заключается в том, что злоумышленник убеждает вашего мобильного оператора перенести ваш номер на SIM‑карту, находящуюся под его контролем, что фактически приводит к перехвату ваших сообщений и звонков.

Реальные примеры подчeркивают опасность: в 2018 году в результате атаки с заменой SIM-карты у криптоинвестора было похищено 24 миллиона долларов. В 2019 году аккаунт тогдашнего генерального директора Twitter Джека Дорси был взломан в результате аналогичной атаки.

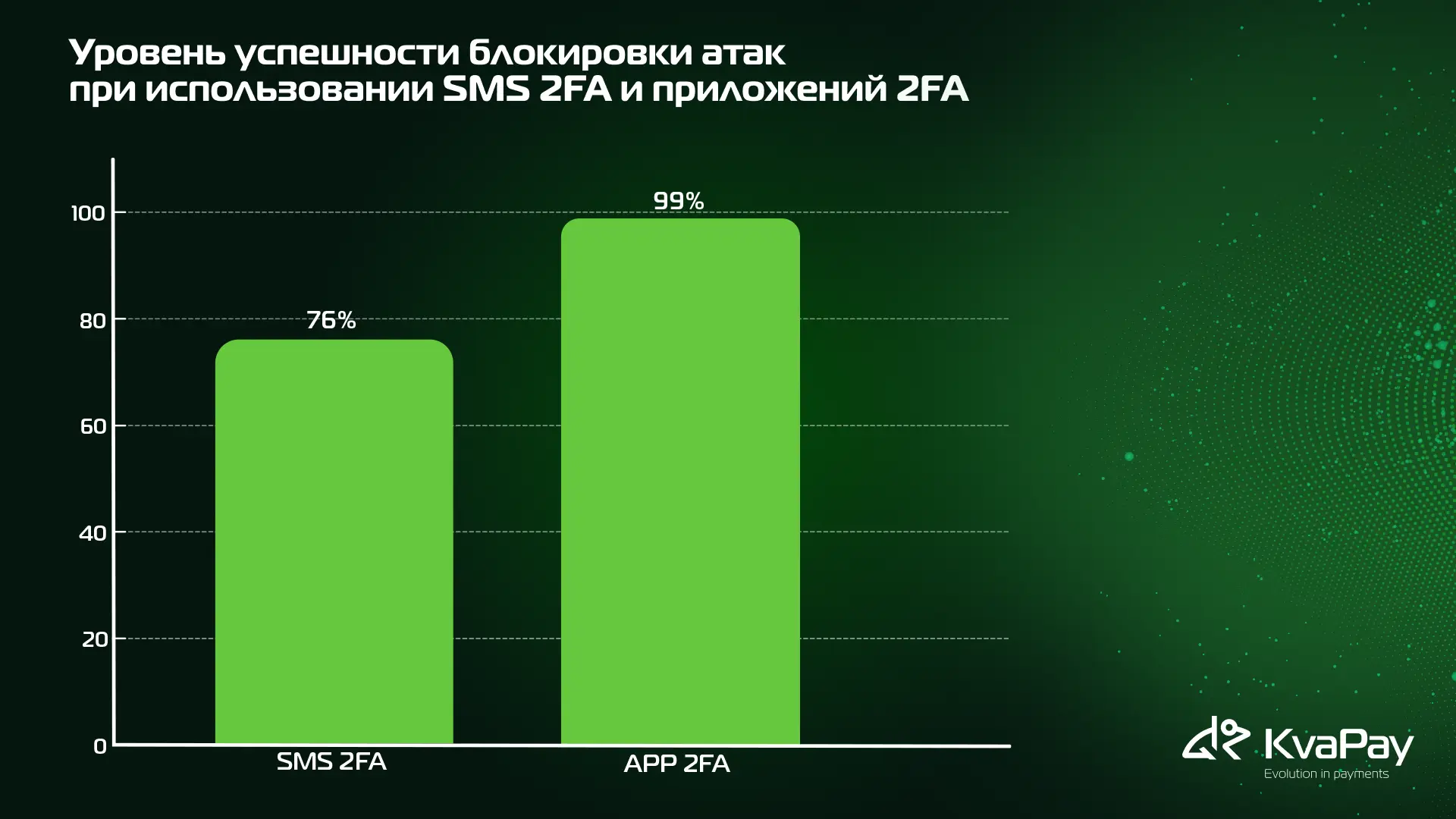

Несмотря на эти риски, SMS‑2FA по-прежнему может остановить большинство автоматизированных атак — около 76%, по данным Forrester. Однако почти четверть угроз остаeтся без защиты.

Стоит отметить, что в KvaPay SMS-верификация используется только для базовой проверки личности. Для подписания или проведения конфиденциальных транзакций используются более надeжные методы.

Как работают приложения-аутентификаторы и на что следует обратить внимание

Приложения-аутентификаторы генерируют одноразовые пароли (TOTPs) на основе времени с помощью общего секретного ключа и часов вашего устройства. После привязки к аккаунту (обычно через сканирование QR‑кода) приложение генерирует коды, которые меняются каждые 30 секунд, и для работы которых не требуется подключение к сети.

Этот метод устраняет многие недостатки SMS:

- Отсутствие риска передачи данных: коды генерируются локально.

- Независимость от SIM: ваш номер телефона не имеет значения.

- Короткий срок действия: коды быстро истекают, сокращая время для атаки.

- Офлайн-функциональность: коды действуют без мобильной связи или Wi‑Fi.

Однако TOTP не застрахован от взлома. Если злоумышленник получит доступ к исходному QR‑коду (во время настройки), общему секретному ключу, используемому для генерации кодов, или напрямую взломает ваше устройство, он сможет самостоятельно генерировать действительные 2FA‑коды, полностью обходя защиту приложения. Это особенно критично в случаях, когда пользователи небезопасно создают резервные копии QR‑кодов или хранят скриншоты в облачных сервисах.

Кроме того, уязвимости на стороне сервера, такие как межсайтовый скриптинг (XSS), SQL‑инъекции или плохо защищённые API, могут позволить злоумышленникам получить секретные ключи или токены сессий. Эти угрозы бэкэнда часто упускаются из виду, но могут сделать неэффективными даже средства защиты на основе TOTP.

Несмотря на эти оговорки, приложения-аутентификаторы в большинстве случаев по-прежнему обеспечивают лучшую защиту, чем SMS. В исследовании, проведенном Microsoft, аутентификаторы на устройствах заблокировали:

- 100% автоматизированных ботов

- 99% массовых фишинговых атак

- 90% целевых атак

Золотой стандарт: аппаратные ключи безопасности

Хотя приложения-аутентификаторы являются значительным шагом вперед по сравнению с SMS, аппаратные ключи безопасности предлагают ещё более надёжную защиту. Эти физические устройства (например, YubiKey) подключаются к вашему компьютеру или связываются через NFC и не могут быть перехвачены, склонированы или подвергнуты фишингу.

В отличие от TOTP, который который подвержен утечке секретных данных, аппаратные ключи используют криптографию с открытым ключом и не раскрывают никаких конфиденциальных данных — даже если устройство украдут. Кроме того, они часто требуют физического прикосновения или нажатия, добавляя дополнительный уровень аутентификации на основе намерения пользователя.

Их основные недостатки? Они стоят денег, их можно потерять, и пока не все платформы их поддерживают. Но для важных аккаунтов, особенно финансовых, облачных и административных, аппаратные ключи являются лучшей защитой из всех доступных.

Какой метод двухфакторной аутентификации (2FA) выбрать?

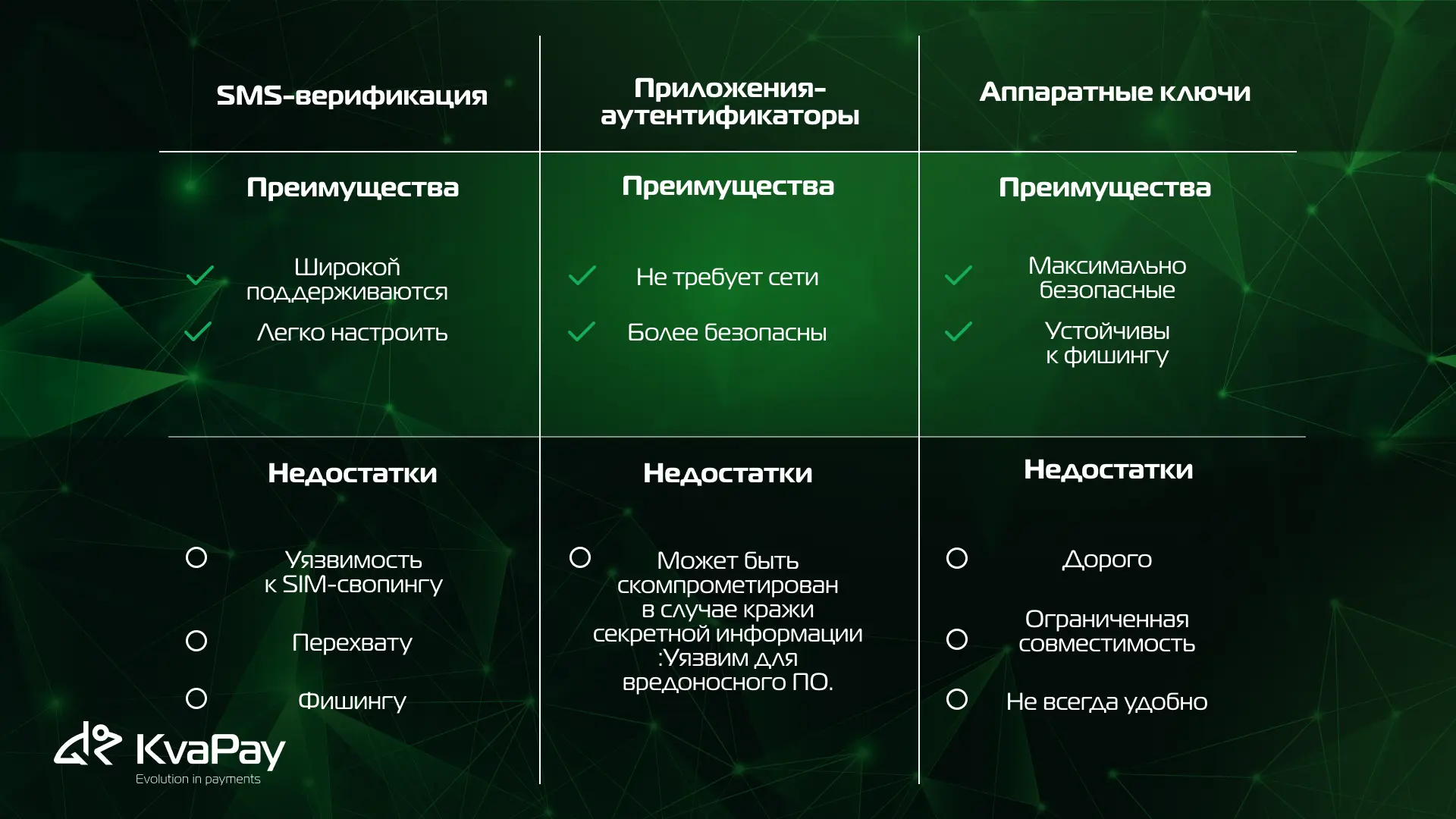

Вот краткий обзор преимуществ и недостатков:

Воссоздайте эту таблицу в виде красивой и наглядной визуализации.

Для большинства пользователей лучшим решением является сочетание приложений-аутентификаторов и аппаратных ключей. Используйте приложения-аутентификаторы для повседневных аккаунтов, а аппаратные ключи — для критически важных входов. Избегайте SMS-2FA, где это возможно, или используйте его только как резервный вариант.

Безопасность никогда не бывает абсолютной, но ваши меры защиты должны развиваться вместе с угрозами. Хотя двухфакторная аутентификация на основе SMS всё ещё обеспечивает базовую защиту, современные методы атак всё чаще её обходят. Приложения-аутентификаторы обеспечивают надёжный компромисс при условии их правильного внедрения. А для тех, кто стремится к максимальной защите, аппаратные ключи остаются наилучшим вариантом.

В KvaPay мы настоятельно рекомендуем пользователям включить двухфакторную аутентификацию (2FA) и рассмотреть возможность использования аппаратных средств для защиты конфиденциальных транзакций. Ваша цифровая идентичность настолько безопасна, насколько надeжны методы, которыми вы еe защищаете.

Tags:

Share: